목차

IP주소

- 웹 서버에 접근하기 위한 특정한 주소, IP주소를 통해 웹서버에 접근하고

- PC, 스마트폰, IOT기기 등 네트워크와 관련된 모든 디바이스에 는 고유한 IP주소가 할당됨

- 일반적으로 IPv4를 표준으로 사용

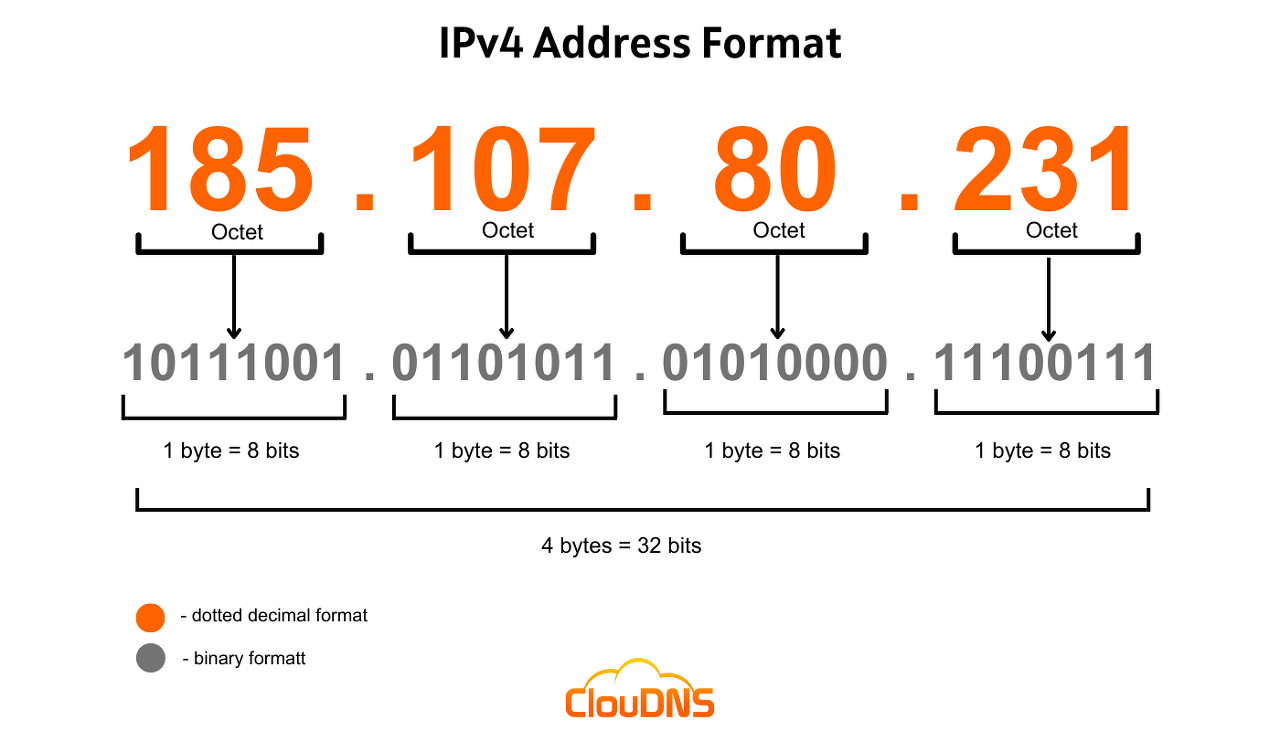

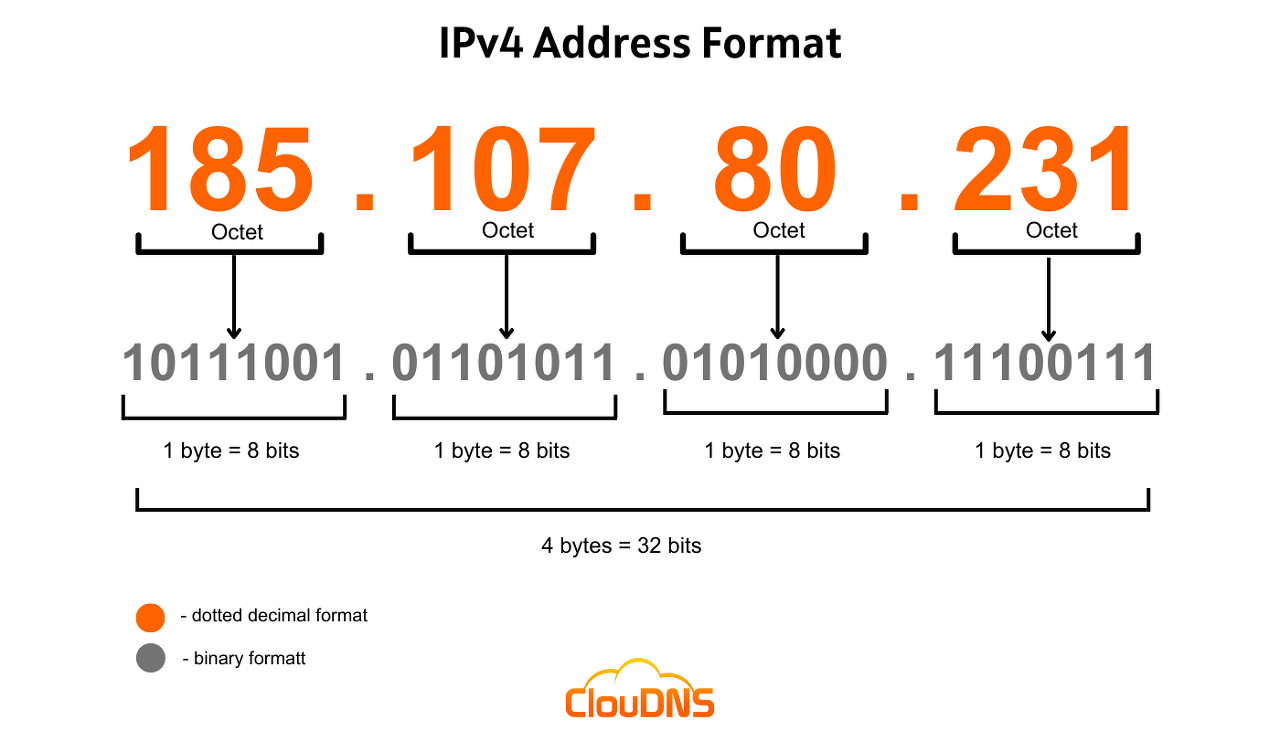

IPv4

- IP주소를 표기할떄 표준

- 2*32 = 43억개의 주소가 존재

- PC, 스마트폰 등 IPv4주소를 사용하는 기기나 늘어남에 따라 IPv4주소를 대체할 수 있는 표기법으로 IPv6 등장=> 2*128 = 340억개의 IP주소 표기 가능

- 2의32승 = 32비트로 이루어진 숫자

- 8비트씩 . 으로 구분한 이진수

퍼블릭 IP주소

- 퍼블릭 IP주소는 전세계에서 ( 외부에서 ) 접근 가능한 IP주소

- 퍼블릭 IP주소를 절대로 중복되지 않음

- 퍼블릭 IP주소를 알면 전세계 어디서 누구나 네트워크를 통해 웹서버에 접근 가능

- 예시) IPv4 주소 (32비트 주소): 203.0.113.45

- 예시) IPv6 주소 (128비트 주소): 2001:0db8:85a3:0000:0000:8a2e:0370:7334

프라이빗 IP주소

- 프라이빗 IP주소는 사설 네트워크 (LAN) 내에서만 사용가능

- 외부 네트워크에서는 접근할 수 없음

- NAT(Network Address Transaction)으로 연결하여 퍼블릭 IP주소와 매핑 가능

- 프라이빗 IP주소로 사용할 수 있는 범위

- 192.168.0.0 ~ 192.168.255.255 ( 192.168.0.0/16 )

- 172.16.0.0 ~ 172.31.255.255 ( 172.16.0.0/12)

- 10.0.0.0 ~ 10.255.255.255 ( 10.0.0.0/8 )

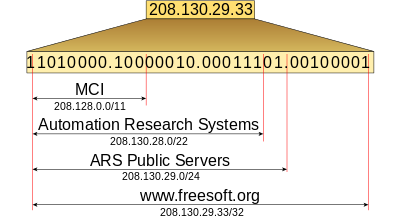

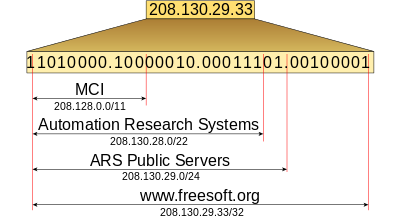

CIDR 블록

- 클래스 없는 도메인 간 라우팅 기법

- IP주소를 이용해 네트워크 범위를 정의 하는 것

- IP주소를 나타내는 숫자열은 네트워크 부분과 호스트 부분으로 나눔

- 네트워크 : 네트워크를 정의

- 호스트 : 네트워크 안에서 접속할 수 있는 서버 등을 나타냄

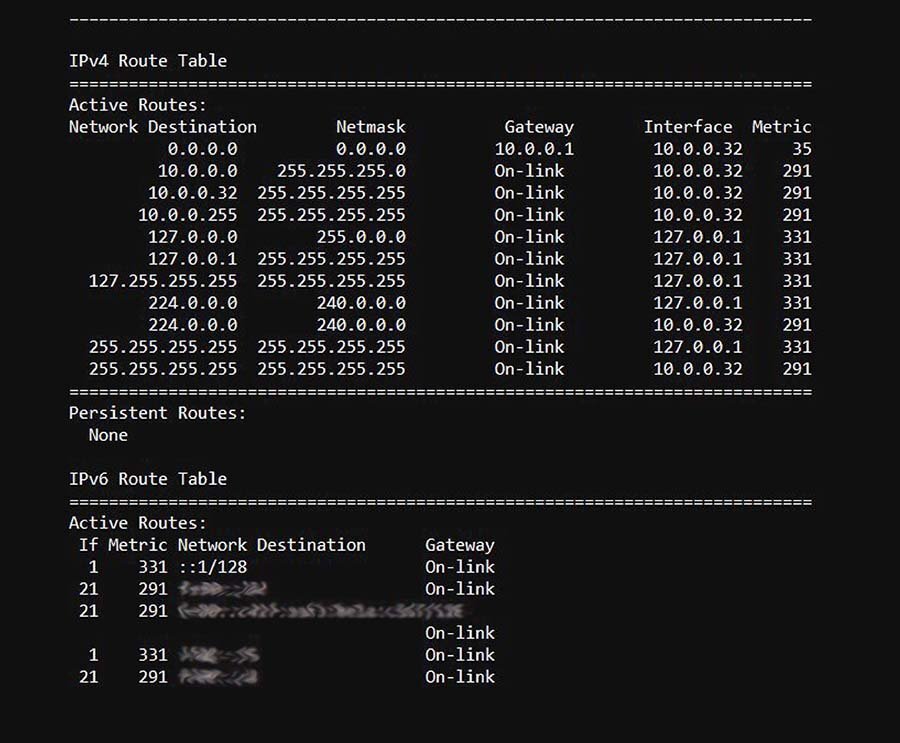

라우팅 및 라우팅 테이블

라우터

- 특정 IP주소를 찾아가기 위한 최적의 경로를 결정하고 연결해주는 역할

라우팅

- 특정 IP주소를 찾아가는 과정에서 여러 라우터를 거치게 되기때문에 어떻게 라우팅하는 것이 효율적일지 결정함

- 라우터가 최적의 경로를 찾아서 경로를 결정하는 것을 라우팅

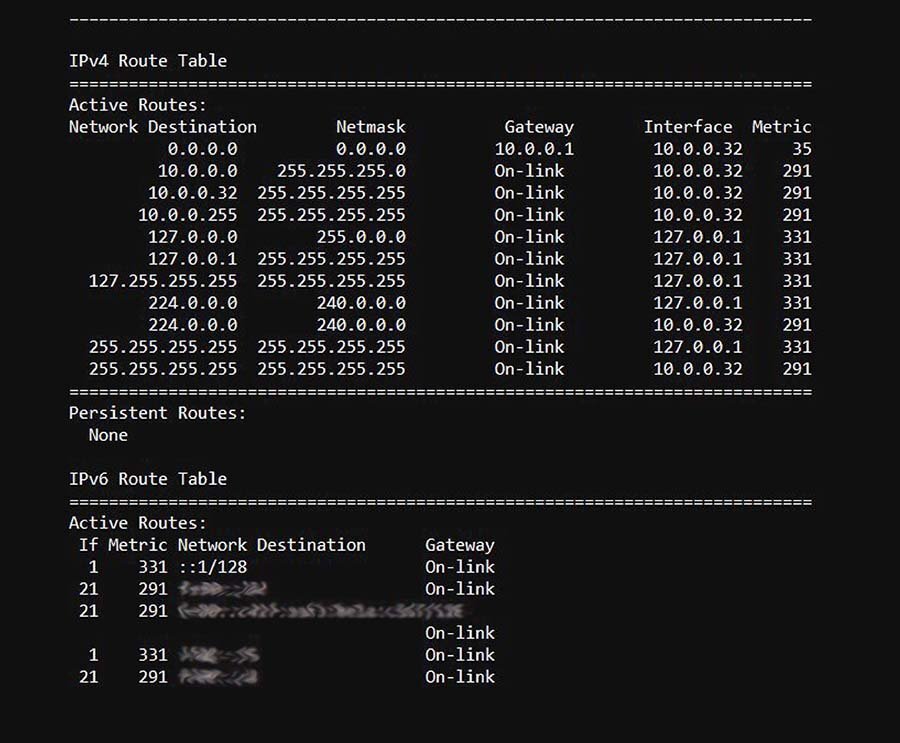

라우팅 테이블

- 각 라우터는 소유한 경로 정보를 기반으로 목적지 IP주소를 향해 이동해야 하는 네트워크를 결정한다. 이떄 경로 정보를 라우팅 테이블이라고함

AWS 라우터 테이블

- 라우팅 테이블에는 어떤주소( CIDR 블록)와 통신하기 위해서는 어떤 대상에게 데이터를 전달해야 하는지 명시

- 대상 필드 : 목적지 IP주소(CIDR 블록)에 대응하는 대상( 출발지 )을 정의함

- 기본 VPC의 경우 VPC CIDR 주소의 범위는 모두 로컬 통신이됨

- 인터넷과 통신하는 경우 인터넷 게이트웨이를 대상으로함

| 도착지 | 대상 |

| 172.31.0.0/16 | local |

| 0.0.0.0/0 | igw-xxxxxxxxxxxxxxxxxxxxxxxxx |

DNS

- DNS가 우리 대신 도메인이름에 연결된 IP주소를 찾아 연결해줌 => 이름 해석

- 도메인 : www.naver.com과 같은 url 주소

- 도메인 이름에는 IP주소가 연결되어 있어 사용자는 도메인 이름만으로 사이트에 접속 가능

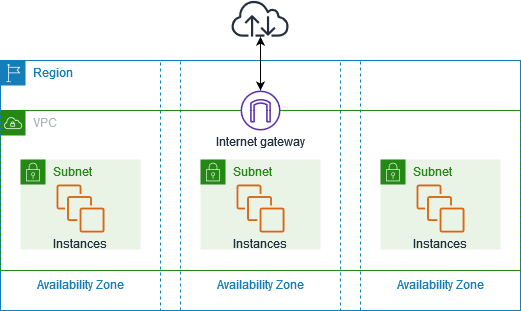

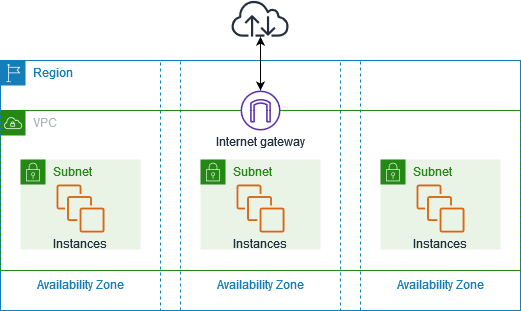

VPC

- Amazon Virtual Private Cloud는 AWS에서 생성할 수 있는 프라이빗 가상 네트워크 공간

- EC2, RDS같은 자원을 배치해 이용함

- aws에서 빠르게 VPC를 구축 가능

- 리전안에 위치하며 1개의 가용영역당 1개의 서브넷을 생성해야함

- VPC는 일반적으로 프라이빗 IP주소를 사용함 => 외부 네트워크에서 VPC에 접근할 수 없음

- 접속할 네트워크와 VPC의 CIDR 블록이 중복되지 않아야함

- 호스트 주소는 여유를 갖도록 가능한 한 많이 확보

4가지 항목을 설정하여 VPC 생성

- VPC 이름 (Name 태그)

- CIDR 블록

- IPv6 설정 ( 기본적으로 비활성화 )

- 태넌시 ( 전용 하드웨어 사용 여부)

서브넷

- VPC만으로는 EC2와 같은 자원을 네트워크에 만들 수 없음 => VPC 안에 더작은 네트워크 단위인 서브넷을 생성하여 자원생성

- 서브넷은 하나의 AZ( 가용영역 )안에 속해야 함, 여러 AZ에 걸쳐 있을 수 없음 => AZ에 자원을 배치해 가용성을 높이려면 서브넷도 여러개 생성해야함

- 서브넷에는 생성할 VPC의 CIDR 블록 범위 내에서 CIDR 블록을 지정해야함 => VPC CIDR = 10.0.0.0/16 서브넷 CIDR = 10.0.0.0/24 VPC 안에 서브넷이 있는 개념이기 떄문

- 하나의 AZ안에 여러 서브넷 생성 가능

라우팅 테이블

- AWS VPC에 라우팅 테이블을 생성하고 각 서브넷에 사용할 라우팅 테이블을 지정함

- VPC를 통해 흐르는 패킷은 생성된 라우팅 테이블의 정보를 기반으로 경로를 결정

- VPC를 생성할 때 기본적으로 1개의 라우팅 테이블이 생성

- 기본 상태에서는 VPC 내부에서의 라우팅 정보만 있음 , VPC 외부로 통신 불가

- 외부 네트워크와 통신하기 위해서 라우팅 테이블에 정보를 추가해야함

생성된 VPC 라우팅 테이블

| 도착지 | 대상 |

| 10.0.0.0/16 | local(VPC 내부) |

외부와 통신하기 위해 추가된 VPC 라우팅 테이블

| 도착지 | 대상 |

| 10.0.0.0/16 | local(VPC 내부) |

| 0.0.0.0/0 | 인터넷 게이트웨이 |

- 0.0.0.0/0 주소를 추가해 외부와 통신하기위한 주소 추가

인터넷 게이트 웨이

- 인터넷 게이트웨이는 서브넷 안에 있는 EC2와 같은 자원이 인터넷과 통신할 수 있게 하기 위한 기능

- 라우팅 테이블에 인터넷 게이트웨이를 성정하면 인터넷과 VPC가 서로 통신할 수 있게됨

- 인터넷 게이트웨이로 가는 경로가 설정된 서브넷을 퍼블릭 서브넷 이라고함

- 인터넷 게이트웨이를 통해 인터넷과 통신할 수 없는 서브넷을 프라이빗 서브넷 이라고함

- EC2는 퍼블릭 IP 또는 Elastic IP를 부여해 인터넷과 EC2가 통신할 수 있음

- Elastic IP: EC2에 설정할 수 있는 퍼블릭 IP 주소, 영구적으로 사용가능 방화벽 등에서 IP주소를 고정해 통신을 허가하는 경우 사용함

NAT 게이트 웨이

- VPC 내부 생성된 프라이빗 서브넷 EC2 같은 자원이 외부 네트워크와 통신할 수 있게 하는 기능

- 단방향 통신이므로 AWS 외부와 안전하게 통신 가능

- Nestwork Address Translation의 약자로 프라이빗 IP 주소를 퍼블릭 IP주소로 변환하는 것을 의미 => 인터넷과 통신가능하게 변환

- NAT 게이트웨이를 이용해 통신하기 위해서는 외부 통신을 수행하는 서브넷의 라우팅 테이블에 경로 정보를 등록해야함

VPC 접근 제어 및 통신 로그 확인

- VPC에는 서브넷 단위로 접근제어를 설정할 수 있는 ACL과 보안그룹을 조합해 접근제어 설정 가능

보안그룹, ACL 차이점

'AWS' 카테고리의 다른 글

| AWS 보안관련 서비스 (0) | 2023.10.03 |

|---|---|

| AWS S3 (0) | 2023.09.27 |

| AWS Lambda (0) | 2023.09.26 |

| AWS EC2 (0) | 2023.09.26 |

| AWS EC2 M2 Pro MAC 인스턴스 출시 (0) | 2023.09.21 |

IP주소

- 웹 서버에 접근하기 위한 특정한 주소, IP주소를 통해 웹서버에 접근하고

- PC, 스마트폰, IOT기기 등 네트워크와 관련된 모든 디바이스에 는 고유한 IP주소가 할당됨

- 일반적으로 IPv4를 표준으로 사용

IPv4

- IP주소를 표기할떄 표준

- 2*32 = 43억개의 주소가 존재

- PC, 스마트폰 등 IPv4주소를 사용하는 기기나 늘어남에 따라 IPv4주소를 대체할 수 있는 표기법으로 IPv6 등장=> 2*128 = 340억개의 IP주소 표기 가능

- 2의32승 = 32비트로 이루어진 숫자

- 8비트씩 . 으로 구분한 이진수

퍼블릭 IP주소

- 퍼블릭 IP주소는 전세계에서 ( 외부에서 ) 접근 가능한 IP주소

- 퍼블릭 IP주소를 절대로 중복되지 않음

- 퍼블릭 IP주소를 알면 전세계 어디서 누구나 네트워크를 통해 웹서버에 접근 가능

- 예시) IPv4 주소 (32비트 주소): 203.0.113.45

- 예시) IPv6 주소 (128비트 주소): 2001:0db8:85a3:0000:0000:8a2e:0370:7334

프라이빗 IP주소

- 프라이빗 IP주소는 사설 네트워크 (LAN) 내에서만 사용가능

- 외부 네트워크에서는 접근할 수 없음

- NAT(Network Address Transaction)으로 연결하여 퍼블릭 IP주소와 매핑 가능

- 프라이빗 IP주소로 사용할 수 있는 범위

- 192.168.0.0 ~ 192.168.255.255 ( 192.168.0.0/16 )

- 172.16.0.0 ~ 172.31.255.255 ( 172.16.0.0/12)

- 10.0.0.0 ~ 10.255.255.255 ( 10.0.0.0/8 )

CIDR 블록

- 클래스 없는 도메인 간 라우팅 기법

- IP주소를 이용해 네트워크 범위를 정의 하는 것

- IP주소를 나타내는 숫자열은 네트워크 부분과 호스트 부분으로 나눔

- 네트워크 : 네트워크를 정의

- 호스트 : 네트워크 안에서 접속할 수 있는 서버 등을 나타냄

라우팅 및 라우팅 테이블

라우터

- 특정 IP주소를 찾아가기 위한 최적의 경로를 결정하고 연결해주는 역할

라우팅

- 특정 IP주소를 찾아가는 과정에서 여러 라우터를 거치게 되기때문에 어떻게 라우팅하는 것이 효율적일지 결정함

- 라우터가 최적의 경로를 찾아서 경로를 결정하는 것을 라우팅

라우팅 테이블

- 각 라우터는 소유한 경로 정보를 기반으로 목적지 IP주소를 향해 이동해야 하는 네트워크를 결정한다. 이떄 경로 정보를 라우팅 테이블이라고함

AWS 라우터 테이블

- 라우팅 테이블에는 어떤주소( CIDR 블록)와 통신하기 위해서는 어떤 대상에게 데이터를 전달해야 하는지 명시

- 대상 필드 : 목적지 IP주소(CIDR 블록)에 대응하는 대상( 출발지 )을 정의함

- 기본 VPC의 경우 VPC CIDR 주소의 범위는 모두 로컬 통신이됨

- 인터넷과 통신하는 경우 인터넷 게이트웨이를 대상으로함

| 도착지 | 대상 |

| 172.31.0.0/16 | local |

| 0.0.0.0/0 | igw-xxxxxxxxxxxxxxxxxxxxxxxxx |

DNS

- DNS가 우리 대신 도메인이름에 연결된 IP주소를 찾아 연결해줌 => 이름 해석

- 도메인 : www.naver.com과 같은 url 주소

- 도메인 이름에는 IP주소가 연결되어 있어 사용자는 도메인 이름만으로 사이트에 접속 가능

VPC

- Amazon Virtual Private Cloud는 AWS에서 생성할 수 있는 프라이빗 가상 네트워크 공간

- EC2, RDS같은 자원을 배치해 이용함

- aws에서 빠르게 VPC를 구축 가능

- 리전안에 위치하며 1개의 가용영역당 1개의 서브넷을 생성해야함

- VPC는 일반적으로 프라이빗 IP주소를 사용함 => 외부 네트워크에서 VPC에 접근할 수 없음

- 접속할 네트워크와 VPC의 CIDR 블록이 중복되지 않아야함

- 호스트 주소는 여유를 갖도록 가능한 한 많이 확보

4가지 항목을 설정하여 VPC 생성

- VPC 이름 (Name 태그)

- CIDR 블록

- IPv6 설정 ( 기본적으로 비활성화 )

- 태넌시 ( 전용 하드웨어 사용 여부)

서브넷

- VPC만으로는 EC2와 같은 자원을 네트워크에 만들 수 없음 => VPC 안에 더작은 네트워크 단위인 서브넷을 생성하여 자원생성

- 서브넷은 하나의 AZ( 가용영역 )안에 속해야 함, 여러 AZ에 걸쳐 있을 수 없음 => AZ에 자원을 배치해 가용성을 높이려면 서브넷도 여러개 생성해야함

- 서브넷에는 생성할 VPC의 CIDR 블록 범위 내에서 CIDR 블록을 지정해야함 => VPC CIDR = 10.0.0.0/16 서브넷 CIDR = 10.0.0.0/24 VPC 안에 서브넷이 있는 개념이기 떄문

- 하나의 AZ안에 여러 서브넷 생성 가능

라우팅 테이블

- AWS VPC에 라우팅 테이블을 생성하고 각 서브넷에 사용할 라우팅 테이블을 지정함

- VPC를 통해 흐르는 패킷은 생성된 라우팅 테이블의 정보를 기반으로 경로를 결정

- VPC를 생성할 때 기본적으로 1개의 라우팅 테이블이 생성

- 기본 상태에서는 VPC 내부에서의 라우팅 정보만 있음 , VPC 외부로 통신 불가

- 외부 네트워크와 통신하기 위해서 라우팅 테이블에 정보를 추가해야함

생성된 VPC 라우팅 테이블

| 도착지 | 대상 |

| 10.0.0.0/16 | local(VPC 내부) |

외부와 통신하기 위해 추가된 VPC 라우팅 테이블

| 도착지 | 대상 |

| 10.0.0.0/16 | local(VPC 내부) |

| 0.0.0.0/0 | 인터넷 게이트웨이 |

- 0.0.0.0/0 주소를 추가해 외부와 통신하기위한 주소 추가

인터넷 게이트 웨이

- 인터넷 게이트웨이는 서브넷 안에 있는 EC2와 같은 자원이 인터넷과 통신할 수 있게 하기 위한 기능

- 라우팅 테이블에 인터넷 게이트웨이를 성정하면 인터넷과 VPC가 서로 통신할 수 있게됨

- 인터넷 게이트웨이로 가는 경로가 설정된 서브넷을 퍼블릭 서브넷 이라고함

- 인터넷 게이트웨이를 통해 인터넷과 통신할 수 없는 서브넷을 프라이빗 서브넷 이라고함

- EC2는 퍼블릭 IP 또는 Elastic IP를 부여해 인터넷과 EC2가 통신할 수 있음

- Elastic IP: EC2에 설정할 수 있는 퍼블릭 IP 주소, 영구적으로 사용가능 방화벽 등에서 IP주소를 고정해 통신을 허가하는 경우 사용함

NAT 게이트 웨이

- VPC 내부 생성된 프라이빗 서브넷 EC2 같은 자원이 외부 네트워크와 통신할 수 있게 하는 기능

- 단방향 통신이므로 AWS 외부와 안전하게 통신 가능

- Nestwork Address Translation의 약자로 프라이빗 IP 주소를 퍼블릭 IP주소로 변환하는 것을 의미 => 인터넷과 통신가능하게 변환

- NAT 게이트웨이를 이용해 통신하기 위해서는 외부 통신을 수행하는 서브넷의 라우팅 테이블에 경로 정보를 등록해야함

VPC 접근 제어 및 통신 로그 확인

- VPC에는 서브넷 단위로 접근제어를 설정할 수 있는 ACL과 보안그룹을 조합해 접근제어 설정 가능

보안그룹, ACL 차이점

'AWS' 카테고리의 다른 글

| AWS 보안관련 서비스 (0) | 2023.10.03 |

|---|---|

| AWS S3 (0) | 2023.09.27 |

| AWS Lambda (0) | 2023.09.26 |

| AWS EC2 (0) | 2023.09.26 |

| AWS EC2 M2 Pro MAC 인스턴스 출시 (0) | 2023.09.21 |